Innovación Legal

14 septiembre 2015

La reciente y amplia modificación de nuestro Código Penal ha supuesto la variación del asesoramiento jurídico que hasta la fecha se venía prestando a un directivo empresarial acerca del tipo de responsabilidad en que podía incurrir, por ejemplo, ante incidentes propios del ámbito de las Tecnologías de la Información y Comunicación (TIC) como: ¿qué ocurre si el departamento de ventas ha incrementado sus ingresos utilizando datos de clientes obtenidos por adquisición de ficheros a un tercero? ¿Y si se descubre que un empleado ha obstaculizado temporalmente el funcionamiento de la plataforma en internet de su competencia directa?; ¿o se ha accedido desde la mercantil a un diseño industrial de mejora del proceso de fabricación alojado en el servidor de otra compañía?

Ya desde la anterior “macro-reforma” del año 2010, se introdujo por primera vez en nuestro ordenamiento penal la posibilidad de sanción a sujetos distintos de las personas físicas o los administradores de hecho o de derecho. Sin embargo, la Ley Orgánica 1/2015, ha incorporado la reconocida cultura anglosajona del compliance, con atribución directa de responsabilidad a la persona jurídica, frente a interpretaciones favorables a una mera concepción vicarial.

Igualmente, como se ha ejemplificado, el importante riesgo de comisión de los denominados delitos tecnológicos se ha extendido prácticamente a cualquier entidad, no solamente a aquellas que se dedican con preponderancia al sector TIC. Por ello, la alternativa presente a una eventual sentencia condenatoria (multas cuantiosas, cese de negocio, privación de libertad a representantes legales, etc.) se encuentra en la concienciación e inversión en sistemas de compliance penal que eximan o atenúen la sanción a las personas jurídicas, sus directivos y empleados.

En el fondo, nada muy distinto a otros conocidos estándares internacionales reguladores de la actividad empresarial, (medio ambiente, riesgos laborales, contabilidad, etc.). En materia TIC, destaca la “UNE-ISO/IEC 27001:2014, Tecnología de la información. Técnicas de seguridad. Sistemas de Gestión de Seguridad de la Información. Requisitos”, o la última “UNE-ISO/IEC 27002:2015. Código de prácticas para los controles de seguridad de la información”; en prevención de riesgos penales, como marco general, la “UNE-ISO 19600:2015. Sistemas de Gestión de Compliance. Directrices.”

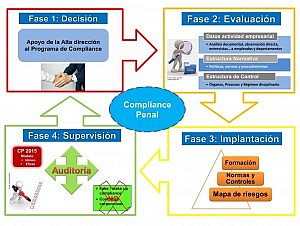

Pues bien, siguiendo el remozado artículo 31 bis del Código Penal, la estructura básica, idónea y eficaz de un Modelo de Prevención de Delitos TIC, comprendería las siguientes etapas:

FASE 1. DECISIÓN DE APOYO DE LA ALTA DIRECCIÓN AL PROGRAMA DE COMPLIANCE

Como contenido de este acuerdo expreso, se debería incluir el encargo de su elaboración a una entidad de servicios jurídicos (derecho mercantil, tributario y laboral), especializada en derecho penal y compliance, así como en delincuencia tecnológica; es conveniente este expertise, para conseguir la prosperabilidad del sistema como instrumento de exención o, al menos, atenuación de una hipotética responsabilidad penal.

FASE 2: EVALUACIÓN

Mediante la toma de datos sobre actividad, estructuras normativa y de control (análisis de información documentada, observación directa, entrevistas, etc.).

FASE 3: ORGANIZACIÓN E IMPLANTACIÓN

Su conformación será el resultado de distintas metodologías (comparativa, probabilística, impacto económico y reputacional, etc.) y el contenido comprenderá:

Sin perjuicio de otros órganos (Consejo de Administración, Consejero Delegado, Auditores, Asesoría Jurídica, Directivos, Comisiones o Trabajadores con funciones de control, etc.), es especialmente relevante el Comité de Compliance. Su regulación aparece bajo diversas formas, en normas como el Estatuto de los Trabajadores (artículo 20), o la Ley de Sociedades de Capital (artículo 529.2 octies); en el mencionado artículo 31 bis, se le otorga la competencia de supervisión del funcionamiento y cumplimiento del modelo de prevención implantado, exigiéndose que cuente con poderes autónomos de iniciativa y de control, con la excepción de las entidades de pequeñas dimensiones, en las que estas funciones podrán ser asumidas directamente por el órgano de administración.

Junto al anterior, debe crearse un Comité Ético, con atribuciones estrictamente no preventivas de la comisión delictiva (por ejemplo, investigar una comunicación recibida a través del Canal Ético de un incumplimiento por acceso indebido, mediante permisos de administrador, a información restringida de la intranet; proponer sanciones y medidas correctoras al Comité de Compliance).

Entre los instrumentos de control, el Código Penal, desde el pasado 1 de julio, dispone también que los modelos de organización y gestión establecerán un sistema disciplinario que castigue adecuadamente el incumplimiento de las medidas establecidas de modo que una sanción constituirá la prueba de la eficacia de la actividad preventiva y controladora.

A esto ha de contribuir el Canal Ético, como medio de comunicación de situaciones de riesgo y oportunidad de mejora de todos los niveles de la empresa, considerándose la ausencia de incidencias un indicio de funcionamiento ineficaz o aparente del modelo.

Finalmente, en esta etapa de implantación es muy importante la formación y sensibilización de los empleados y directivos en todos los apartados expuestos, con registro temporal y custodia de las evidencias de esta actividad.

FASE 4: SUPERVISIÓN

Como resultado de lo anterior, se establecerían procesos formales (los de gestión del funcionamiento del propio sistema y los de seguridad de la información) y una clara definición de responsabilidades, en un ciclo de mejora continua.

La Fiscalía General del Estado (Circular 1/2011) ya alertó sobre la proliferación de sistemas teóricos (“make-up/fake compliance”, o coartadas corporativas), por lo que actualmente se ha impuesto expresamente a la persona jurídica la obligación de haber adoptado y ejecutado con eficacia un modelo de organización y gestión que incluya medidas de vigilancia y control idóneas, por lo que corresponde a la empresa demostrar que las acciones desarrolladas lo son para prevenir y detectar la comisión de los delitos que se intentan prevenir.

A este fin, habrá de procederse periódicamente a la auditoría del sistema preventivo, monitorizándose el grado de implantación, con evidencias temporales, propuesta y adopción de medidas correctoras de las desviaciones constatadas (Plan-Do-Check-Act).

En conclusión, considerando sus aspectos positivos, el legislador penal ofrece una oportunidad de implementar la actuación empresarial, creando confianza entre sus clientes y proveedores acerca del adecuado cumplimiento normativo, y además como impedimento de la comisión delictiva, incluyendo la propia de la creciente e imparable actividad en Tecnologías de la Información y Comunicación.

Mauricio Rodríguez Bermúdez

Abogado – Director “R&B = a+c”