26 noviembre 2012

Guía de buenas prácticas para un uso seguro del móvil

La telefonía móvil ha experimentado en los últimos años una auténtica revolución pasando de utilizar unos terminales grandes y pesados a utilizar los smartphones, dispositivos inteligentes que tienen capacidades de proceso y de almacenamiento similares a los de las computadoras portátiles.

España, con 20 millones de smartphones, es el tercer país a nivel mundial en número de usuarios de estos dispositivos con una tasa de penetración del 35% tras Singapur y Canadá.

Los dispositivos actuales (smartphones, tablets o similares) permiten tener conexión permanente a Internet, revisar el correo electrónico, utilizar mensajería instantánea, compartir en redes sociales, realizar transacciones bancarias en línea, realizar fotos de una gran calidad y muchas cosas más.

Los usuarios cada vez más almacenan y comparten en sus dispositivos información de todo tipo: fotografías personales, documentos confidenciales, geolocalización, etc. Siendo esta información tan personal y sensible se corre un gran peligro en caso de robo o pérdida del terminal o de intrusión de algún tipo de virus o de malware en nuestro dispositivo. Dicha información es susceptible de ser utilizada de forma maliciosa por redes de ciberdelincuencia que buscan obtener ganancias ilícitas mediante el uso fraudulento de los datos adquiridos a través de dichos terminales (por ejemplo realizando compras ilegalmente con los datos obtenidos, ejerciendo chantajes de todo tipo con las fotos o documentos que se encontraban almacenados en dichos dispositivos, etc.).

Para concienciar a los usuarios de dichos dispositivos sobre las medidas que han de tomar para sentirse protegidos frente a las amenazas que puedan suponer un incidente de seguridad hemos elaborado una lista con los 5 puntos clave a tener siempre en cuenta para el uso seguro de los dispositivos móviles.

1) EVITAR EL ROBO O LA PÉRDIDA DEL TERMINAL

Los nuevos smartphones tienen un gran valor económico y suponen una gran tentación para los amigos de lo ajeno. No lo pierdas de vista tal y como harías con tu bolso o con tu cartera y ten muchísimo cuidado cuando lo dejes encima de las mesas de restaurantes, en los bolsillos de la chaqueta y en los viajes en transportes públicos.

– Apunta el IMEI del teléfono (es la matrícula del teléfono). Puedes conocer tu IMEI tecleando *#06#. En cuanto detectes la pérdida o sustracción del mismo llama a tu operadora para que te bloquee el terminal.

– Instala en tu dispositivo (incluso determinados modelos ya lo tienen instalado de fábrica) software para la localización y borrado remoto de datos en caso de robo.

– En caso de robo cambia inmediatamente tu contraseña de correo y de los diferentes servicios que estabas utilizando desde el dispositivo.

2) ESTABLECER UNA CONTRASEÑA Y/O PATRÓN DE DESBLOQUEO

Establece una contraseña y/o un patrón de desbloqueo para evitar que terceros puedan acceder a tu teléfono sin tu consentimiento o supervisión.

– Asegúrate de tener activado el boqueo automático cuando el terminal no se esté utilizando.

3) MANTÉN PROTEGIDO CONSTANTEMENTE TU DISPOSITIVO MÓVIL

Al igual que las computadoras portátiles, los smartphones están sometidos a múltiples ataques con fines maliciosos.

Asegúrate de tener instalado en tu dispositivo:

– AntiVirus: que evitará las aplicaciones con malware

– AntiSpam: que evitará los falsos anuncios, SMS y llamadas fraudulentas y las molestas notificaciones publicitarias.

– Aplicación para la localización y borrado remoto de tus datos en caso de robo: últimamente muchos fabricantes ya lo incorporan de serie.

Ten muchísima precaución en el manejo del dispositivo:

– Si no lo estás utilizando apaga el bluetooth, Wi-Fi e infrarrojo de tu dispositivo para así evitar posibles puertas de entrada para atacantes. Desactiva también el GPS si no lo necesitas pues no es conveniente ni seguro estar geolocalizado en todo momento. Evita realizar emparejamientos de dispositivos a través de bluetooth en lugares públicos pues es fácil interceptar las claves de conexión y usarlas posteriormente para infectar el dispositivo.

– No conectes tus dispositivos a equipos desconocidos o que sospeches que puedan tener virus. Además ten en cuenta que al conectarlos a un equipo es muy fácil copiar el contenido del móvil aunque lo tengamos protegido con contraseña o patrón de desbloqueo.

– No insertes en el dispositivo una memoria sin estar seguro de que está libre de malware.

– Encripta el contenido de los archivos personales y delicados.

– Realiza regularmente copias de seguridad de los datos del dispositivo para poder recuperarlos fácilmente en caso de fallo del terminal, pérdida o sustracción. Hay que seguir una política de copias de seguridad estableciendo una frecuencia de respaldo en base a la importancia de la información que tiene almacenada en su dispositivo. Asegúrate de guardar estas copias en un lugar diferente al de los datos originales.

– No almacenes datos sensibles que puedan ser susceptibles para ser utilizados en robos de identidad, fraudes con tarjetas de crédito o en cualquier otro tipo de fraudes. Por ejemplo números de tarjetas bancarias, contraseñas, etc.

– No te conectes a Wi-Fi’s públicas sin protección para realizar transacciones bancarias o mientras se hace uso de datos personales o sensibles como por ejemplo mientras se accede a redes sociales pues es muy sencillo interceptar dichas comunicaciones.

– Asegúrate de mantener actualizado el sistema operativo del terminal así como las aplicaciones que tienes instaladas.

4) DESCARGA SOLO APLICACIONES DE LAS TIENDAS OFICIALES

Las tiendas oficiales efectúan un filtrado de las aplicaciones que se van subiendo para evitar la publicación de aplicaciones que tengan virus o algún tipo de malware instalado.

No obstante sigue los siguientes consejos:

– Antes de instalar la aplicación comprueba la reputación del usuario que lo ha publicado así como los comentarios de otros usuarios.

– Presta atención a los permisos que solicita la aplicación. Por ejemplo no es muy lógico que una aplicación de juegos solicite permiso para acceder a la agenda de contactos o al GPS del dispositivo.

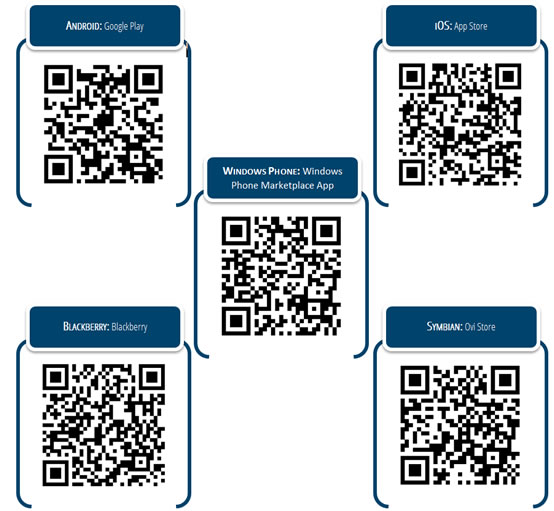

– Estas son las direcciones de las tiendas Oficiales:

5) TEN CUIDADO CON LO QUE COMPARTES

Hoy en día gracias a los smartphones es muy sencillo compartir datos de todo tipo: dónde estamos, qué hacemos, fotos y vídeos de lo que está pasando en tiempo casi real, etc.

– Asegúrate de que compartes solo lo que tú quieres, a quien quieres y cuando tú quieres. Algunas aplicaciones sociales comparten automáticamente todas las fotos y vídeos que hagas desde el móvil y muchos juegos y aplicaciones están conectadas directamente a las redes sociales. Ten muchísima precaución de no almacenar ni compartir fotos o vídeos comprometidos. Asegúrate de tener controlada en todo momento la privacidad de todo lo que publicas. Sé muy selectivo con los datos que quieres que vea todo el mundo y los datos que quieres que vean solo determinadas personas. Una vez compartido algo es muy difícil deshacerlo.

– Usa con prudencia la geolocalización: nunca ha sido tan fácil para los delincuentes el conocer con total precisión a través de las redes sociales cuando uno se encuentra fuera del domicilio habitual.

– Si deseas permitir el uso a tus hijos de los dispositivos móviles asegúrate de tener instaladas herramientas de control parental para evitar que por error publiquen algo de lo que te puedas arrepentir posteriormente.

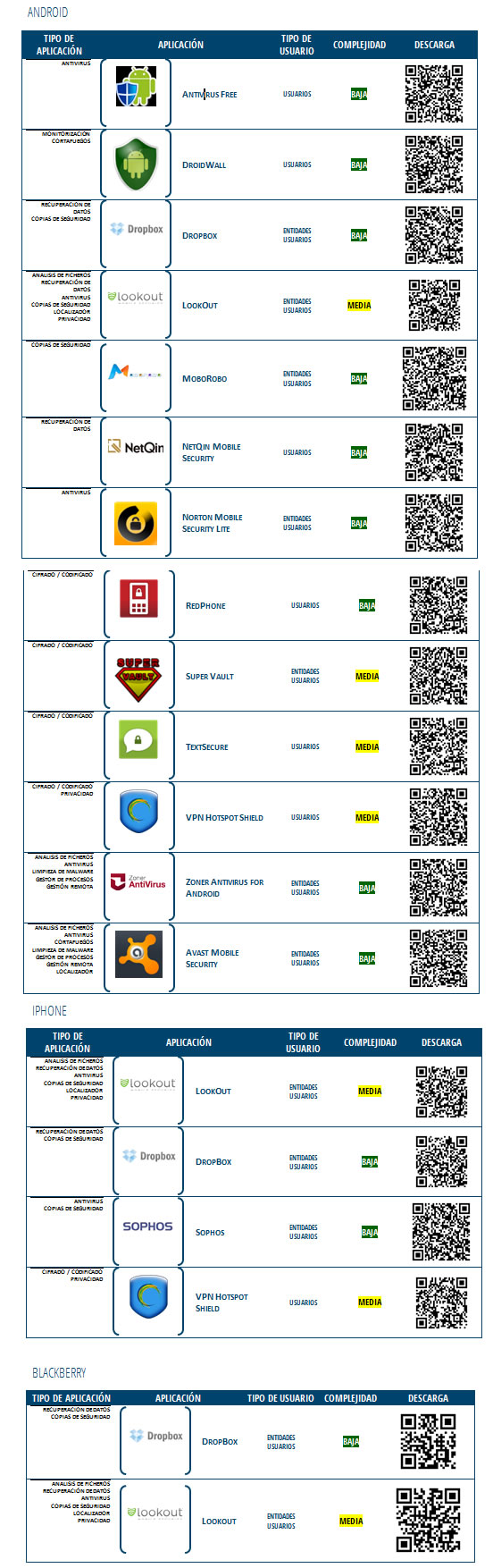

6) APLICACIONES ÚTILES DE SEGURIDAD

* Fuente: http://cert.inteco.es/software/Proteccion/utiles_gratuitos/